El juicio de Kitchen constata que la mitad del archivo secreto de Villarejo ha quedado sin desencriptar

Los técnicos del Centro Criptológico Nacional y de la Policía han ratificado este martes en el juicio del caso Kitchen que aproximadamente la mitad del archivo encriptado que se incautó al comisario José Manuel Villarejo en 2017 no ha podido ser abierto y que su contenido quedará oculto a no ser que el propio policía lo desvele. Los especialistas pudieron acceder a 44 de los 92 archivos encriptados y, tal como reveló elDiario.es en mayo de 2022, abandonaron los trabajos hace más de seis años, en febrero de 2020.

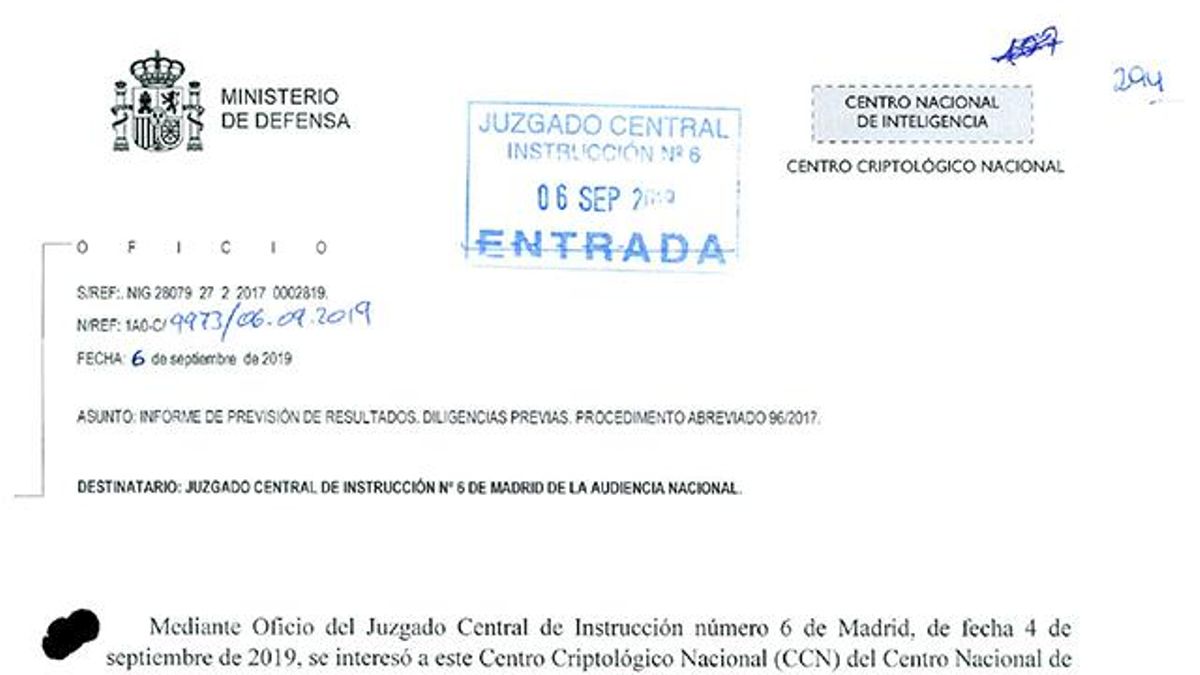

“Un año después de recibirlo dejamos de trabajar sobre las cabeceras. El último resultado fue en marzo de 2019 y se dejó de trabajar en ellos en la pandemia, un año después”, ha explicado al tribunal uno de los técnicos del Centro Criptológico Nacional (CCN), perteneciente al Centro Nacional de Inteligencia (CNI). Los dos funcionarios han declarado por videoconferencia, no ha aparecido su imagen y sus voces han sido distorsionadas.

Los archivos habían pasado antes por la Unidad de Investigación Tecnológica (UIT) de la Policía, por el Instituto de Ciberseguridad (Incibe), dependiente de Economía, y finalmente por el Centro Criptológico Nacional. Los técnicos del CCN han explicado que, tras un año sin obtener resultados, plantearon a su jefe la conveniencia de abandonar los trabajos ante la imposibilidad de avanzar mientras no dejaban de “consumir recursos”. Tras consultar con el servicio jurídico se trasladó al magistrado del caso, Manuel García Castellón y se abandonaron los trabajos.

Los archivos incautados al comisario Villarejo han motivado la apertura de más de 40 investigaciones en la Audiencia Nacional que afectan a la élite empresarial, política y mediática del país. Una de esas piezas, la número 7, sienta en el banquillo al primer ministro del Interior del Gobierno de Rajoy, a su número dos y a un grupo de mandos policiales. Otra de las piezas afectaba a la Jefatura del Estado, centrada en los contactos de Villarejo con la antigua pareja extramatrimonial de Juan Carlos I, la comisionista Corinna Larsen.

Los técnicos del CCN han relatado que los archivos estaban encriptados con el sistema Truecrypt, que puede ser utilizado por un usuario medio pero que no ofrece vulnerabilidades. Eso implicó que tras los primeros trabajos se pasase al uso del sistema conocido como “fuerza bruta”, consistente en que los potentes ordenadores del CCN van probando sucesivas contraseñas. “Puede llevar siglos”, ha dicho uno de los técnicos.

Los especialistas de la Policía y del CNI han explicado que ellos nunca tuvieron acceso a los archivos en sí sino a las “carátulas” de los mismos. “Es como recibir la cerradura del almacenamiento pero no todo el dispositivo”, han explicado. Los agentes han precisado que periódicamente informaban al juzgado de sus avances y que si no había ninguna evolución también se comunicaba a la Audiencia Nacional.

elDiario.es publicó una nota de la entonces directora del CNI, Paz Esteban, en la línea de lo explicado hoy por los técnicos. “Por la experiencia en otros casos, en los primeros meses se obtienen algunas contraseñas, normalmente las más sencillas o las que se pueden deducir de los diccionarios creados. Posteriormente, en algunas ocasiones, tras varios meses o años de pruebas, se obtiene alguna nueva contraseña, pero en otras ocasiones no se recuperan nunca”, advertía Esteban.

La respuesta era una contestación al juez Manuel García Castellón, quien se había dirigido al CNI para que le facilitara una previsión de su trabajo. Esteban comienza explicando al juez a qué se enfrentan: “La aplicación de cifrado Truecrypt, utilizada en el procedimiento de referencia, es criptológicamente segura y no se conoce ninguna debilidad que pueda ser utilizada en el descifrado. La única forma de poder descifrarla es obteniendo la contraseña que ha sido utilizada”.

“En el caso de la citada aplicación –continúa–, las contraseñas pueden ser textos de longitud ilimitada de caracteres, lo que hace inviable probar todas las contraseñas posibles. En consecuencia, teniendo en cuenta que solo pueden realizar pruebas con las contraseñas más probables, la previsión de los avances que se pueden producir es totalmente desconocida”.

En este sentido, los agentes del CNI han dicho este martes en el juicio que se les entregaron 92 cabeceras y que obtuvieron, a partir de ellas, 29 claves con las que abrieron 40, a las que hay que sumar 4 del Incibe. El listado de posibles contraseñas se conoce como “diccionario” y se elabora a partir de los datos conocidos de la persona que ha creado las claves, por si hubiera utilizado aspectos personales, como lugares con los que está vinculado, fechas… Después, se trata de generar claves hasta llegar a alcanzar la velocidad de millones por segundo, dependiendo de la capacidad tecnológica de cada organismo.

Los técnicos del Centro Criptológico han dicho hoy: “A partir de ahí es intentar suponer qué ha puesto el otro señor: combinar diccionarios, combinaciones… De las contraseñas que obtuvimos no pudimos acertar las otras 48 contraseñas, a partir de los otros datos. Si él seguía una lógica determinada nosotros no llegamos a obtenerla”.

9