Los servidores de WhatsApp pueden usarse para compartir películas piratas

La historia de la piratería se remonta mucho más atrás de Megaupload y los ‘torrents’. Antes de que internet se globalizara, antes incluso de que Berners-Lee desarrollara su idea de una Word Wide Web, ya se intercambiaban ficheros con ‘copyright’ de forma rudimentaria.

Los actores han ido cambiando con los años, pero la distribución y descarga ilegal de archivos continúan protagonizando una historia que pinta interminable. Mientras los gobiernos y las industrias musical y cinematográfica se esfuerzan por acabar con esta práctica –el año pasado dijimos adiós a Megaupload y Rapidshare−, sus defensores siempre inventan nuevas formas de continuar con su actividad.

Daniel Martínez no se dedica a la piratería ni mucho menos, pero ha sumado al abanico de posibilidades un nombre bastante conocido: WhatsApp. Este experto en seguridad de la empresa NCC Group ha explicado durante el congreso Rooted Con cómo es posible utilizar los servidores de la aplicación como estanterías de un videoclub ‘online’ del que cualquiera podría descargar películas y series o reproducirlas en 'streaming'.

Martínez ha desarrollado una herramienta para identificar la dirección URL de los vídeos enviados a través de la ‘app’ –su localización en los servidores de la compañía−, agruparlas en listas de reproducción y generar un simple enlace con el que distribuir los archivos.

“Tengo que dejar claro que yo no he ‘hackeado’ WhatsApp”, aclara Martínez a HojaDeRouter.com. “Lo único que hago es abusar de una funcionalidad”. En otras palabras, ha utilizado algunas de las características de la aplicación con un objetivo para el que no fueron pensadas.

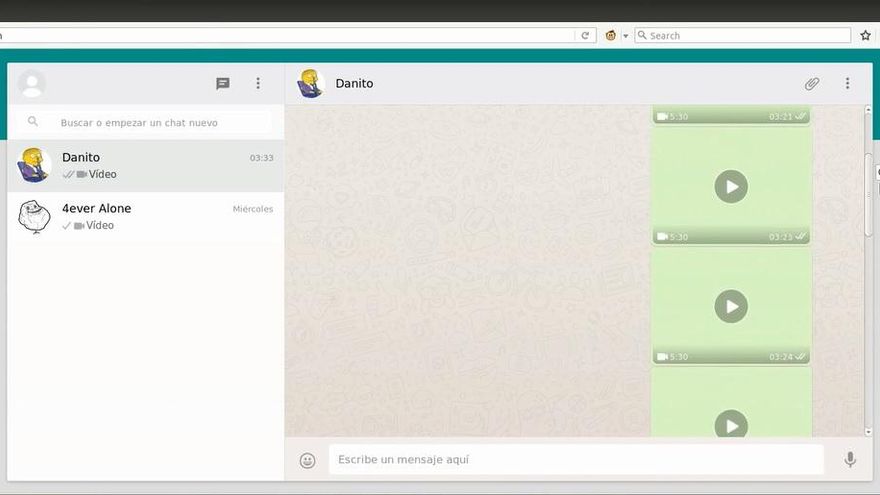

La ‘app’ permite enviar fotografías y vídeos que, como ocurre con los que aparecen en cualquier página de internet, se almacenan en un servidor y, por tanto, tienen una URL. “Un día comencé a usar WhatsApp Web y me di cuenta de que la URL de todos los vídeos y fotografías es pública, pero resulta complicado adivinarla porque es larga y los caracteres son difíciles de predecir”, nos explica.

De los servidores de WhatsApp al mundo

Para obtener estas direcciones, el experto en seguridad ha desarrollado una herramienta en forma de ‘plugin’ para Firefox. “Extrae automáticamente las URL de los vídeos, envía estos enlaces a un servidor web que he programado y los agrupa en listas de reproducción”, señala.

En el caso de querer distribuir una película o el capítulo de una serie, por ejemplo, el primer paso es partirlo en trozos que ocupen menos de 16MB, el máximo que ha fijado WhatsApp para los vídeos. “El ‘plugin’ identifica los archivos que la aplicación considera vídeos, como los MP4 y los AVI”, indica Martínez.

Después, hay que enviarlos. El experto en seguridad propone crear un grupo para utilizarlo solo como contenedor, es decir, para subir los ficheros a los servidores de la 'app' de mensajería. Puede hacerse desde el móvil o la versión web de la aplicación.

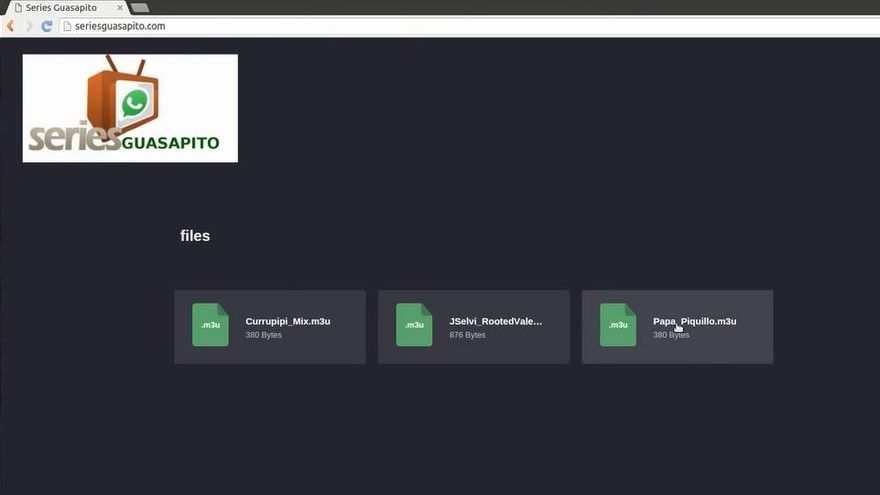

El último paso consiste en ejecutar el ‘plugin’ en el navegador. Las distintas opciones del programa permiten extraer los enlaces de los vídeos, crear una colección –cada una reuniría las partes de un film− y generar un archivo .m3u, una lista de reproducción ejecutable en cualquier reproductor que acepte el formato, como el popular VLC.

“Los vídeos están en la red de WhatsApp, pero la lista está en internet y otras personas pueden acceder a ella si la dejas en una plataforma [el videoclub ‘online’] o envías su enlace por correo”, indica el experto de NCC Group. El mismo proceso serviría para compartir música.

Un aliciente para los posibles infractores es que los enlaces caducan, porque la empresa borra el contenido de sus servidores después de almacenarlos por un tiempo. “Según mis comprobaciones, duran al menos un mes si lo envías por un chat normal y un poco más si es a un grupo”, señala Martínez.

Cuando eso sucede, WhatsApp elimina todas las réplicas de cada fichero, ya que siempre guarda la misma foto o vídeo en distintos servidores para no arriesgarse a perder la información.

De hecho, el ‘hacker’ ha conseguido, mediante otro programa de su cosecha, contar el número de equipos en los que se había almacenado un archivo y geolocalizarlos: en el momento de la investigación, la suma ascendía a 581 repartidos por Estados Unidos.

Filtrado de información y ‘cibercrimen’

Además de para distribuir vídeos, Martínez ha utilizado la red de WhatsApp para enviar información oculta mediante técnicas de esteganografía, es decir, escondiendo un fichero (que podría ser malicioso) dentro un archivo de otro tipo. El español ha realizado una prueba de concepto para embeber un documento de texto, un zip o una hoja de cálculo en una fotografía.

Tras enviar una imagen normal y corriente a través de WhatsApp Web –en la aplicación móvil la cosa se complica−, sus herramientas de ‘hacking’ permiten interceptar la comunicación entre el navegador y el servidor de WhatsApp, después de que la ‘app’ comprima la foto, y añadir entonces la información extra. Si lo hiciera antes, el procesado dejaría el contenido irrecuperable.

El receptor, con el programa adecuado, podría extraer el archivo polizón. “Si abres la fotografía no se ve nada a simple vista”, indica el experto en seguridad. Martínez dice que el sistema podría utilizarse, por ejemplo, para filtrar información confidencial de alguna empresa o institución.

Pero si en vez de un documento de texto, el método se usa para esconder ‘malware’, el procedimiento se convierte en una herramienta para cibercriminales. La foto enviada y modificada quedaría almacenada en los servidores de WhatsApp y el delincuente solo tendría que infectar el ordenador de las víctimas con un pequeño programa que descargue el virus oculto en la imagen.

En su última actualización, además, WhatsApp ha añadido la opción de compartir documentos PDF de tamaño considerable, lo que podría suponer, según el investigador, otra estrategia para ocultar contenido.

Martínez aclara que en realidad no hay ningún fallo en WhatsApp. Él solo ha aprovechado el funcionamiento de la aplicación tanto para aplicar la esteganografía como en el caso de la distribución de vídeos. Aclara, no obstante, que la empresa podría implementar algunas medidas para evitar este tipo de prácticas, como establecer una ‘cookie’ de autenticación, indispensable para acceder a los ficheros enviados a través de la ‘app’. Un sello identificativo ligado a un número de teléfono, de forma que solo ciertos usuarios puedan abrirlo después.

“Han cerrado Megaupload y quieren acabar con los ‘torrent’, pero al final siempre nos quedarán formas de compartir contenidos gratis”, concluye Martínez.

---------------------------------------------------------------------------------

Varias imágenes de este artículo son cortesía de Daniel Martínez